Estatísticas sobre uso de VPN e Privacidade de Dados (2025)

Nós apresentamos uma série de descobertas do inquérito sobre as tendências vitais da Internet em um artigo anterior. Esperamos que você tenha achado útil!

No entanto, queremos que os nossos leitores estejam atualizados sobre as últimas informações a respeito do uso de VPN e da segurança de dados. Por isso, este artigo traz muitas das descobertas de inquéritos atualizadas relacionadas com esse assunto e muito mais.

Privacidade de Dados

O ano 2020 está provando ser um divisor de águas em termos de foco do público sobre questões relacionadas com a privacidade de dados.

Privacidade de Dados x Segurança Nacional

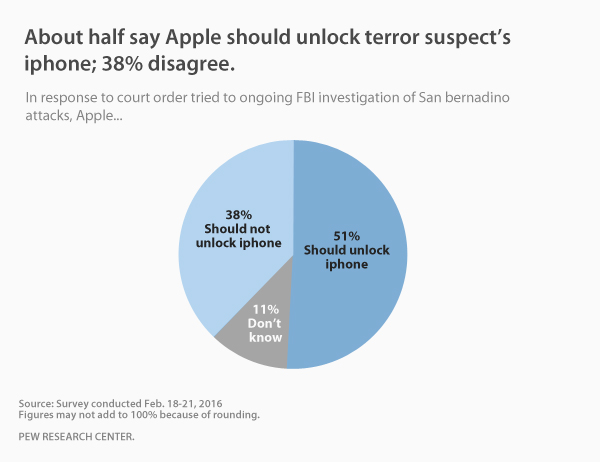

Em um desenvolvimento preocupante para os defensores da privacidade, a maioria dos americanos achava que a Apple deveria ter desbloqueado o iPhone do terrorista San Bernardino.

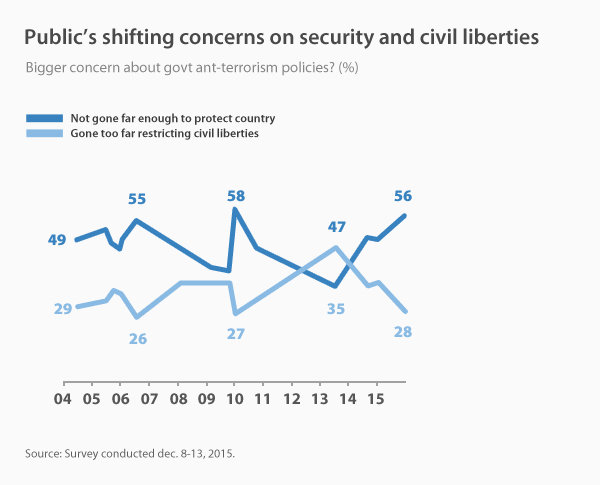

Isso reflete uma tendência geral. Atualmente, os americanos estão preocupados que o governo não esteja fazendo o suficiente na questão da cibernética para lidar com o terrorismo.

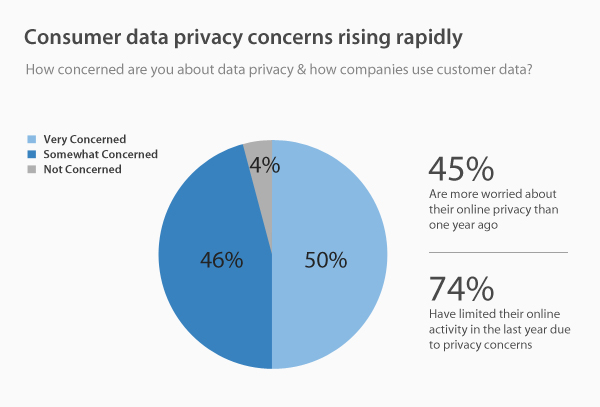

Crescentes preocupações sobre as Empresas e o Uso de Dados

Mais de 95% dos americanos entrevistados em uma pesquisa recente disseram que estavam um pouco ou muito preocupados sobre como as empresas usam seus dados.

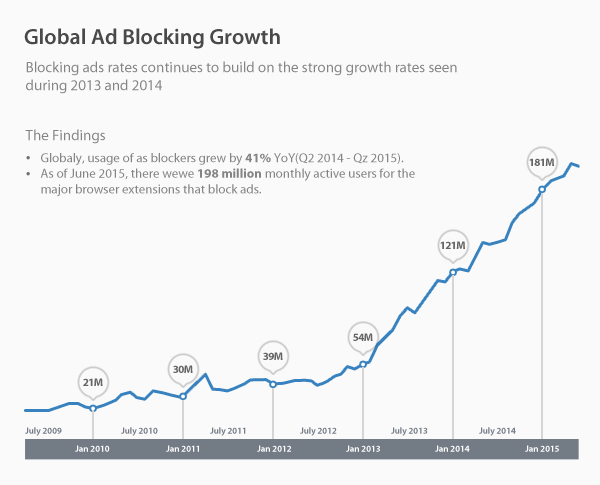

O bloqueio de anúncios continua crescendo

Gigantes da Internet como a Apple e a Google afirmam que eles coletam os dados dos clientes para personalizar os anúncios para seus usuários. No entanto, os dados mostram que os usuários de Internet estão ficando muito frustrados com os anúncios que eles estão usando bloqueadores de anúncios em números recordes.

Resumo dessas Estatísticas de Privacidade de Dados

Lidos em conjunto, estes gráficos demonstram a necessidade cada vez maior de tanto os consumidores como as empresas se concentrarem ainda mais em segurança cibernética do que já fazem.

No entanto, este enfoque vai ser complicado por um ambiente político cada vez mais polarizado, tanto nos EUA como em todo o mundo.

Afinal, cabe aos governos criarem e fazerem cumprir as leis de proteção de dados. Ao mesmo tempo, muitos desses governos estão buscando meios legais de violar as medidas de proteção de dados.

Uso de VPN

Claro, o uso de VPN e a privacidade de dados têm fortes correlações. Ao acessar um servidor separado para uso da Internet, as redes VPNs tornam muito mais difícil para hackers e/ou terceiros rastrearem as atividades online. Os gráficos a seguir examinam o estado atual do uso de VPN ao redor do mundo.

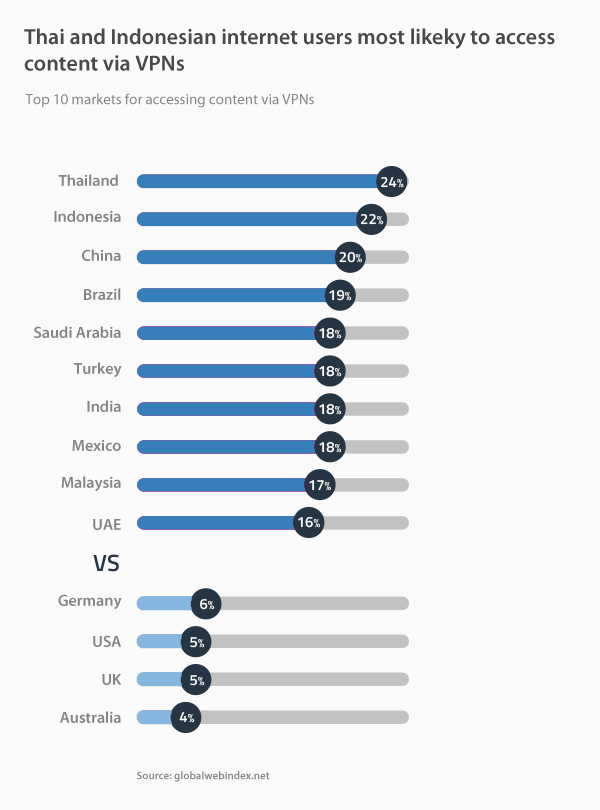

Principais mercados para uso de VPN

A Ásia e o Oriente Médio continuam dominando o mercado de VPN.

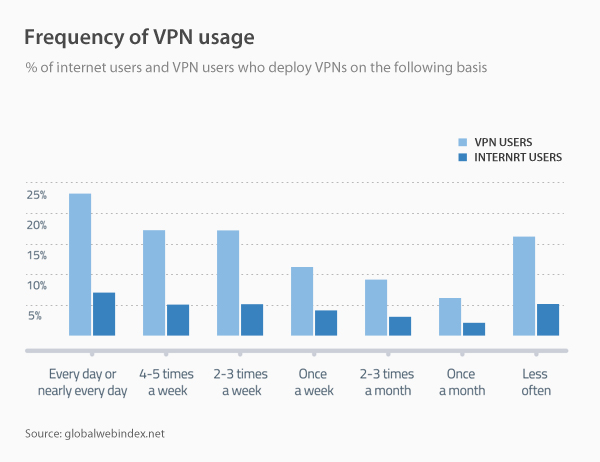

Frequência de uso de VPN

A maioria das pessoas que empregam uma VPN faz isso pelo menos uma vez por semana.

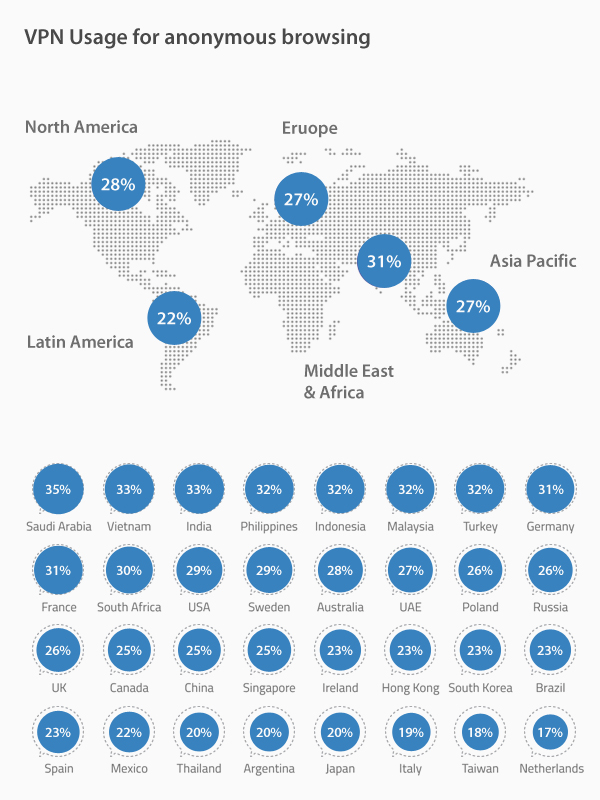

Navegação anônima

A navegação anônima é uma das principais razões para o uso de VPN, especialmente na Arábia Saudita, Índia e Vietnã.

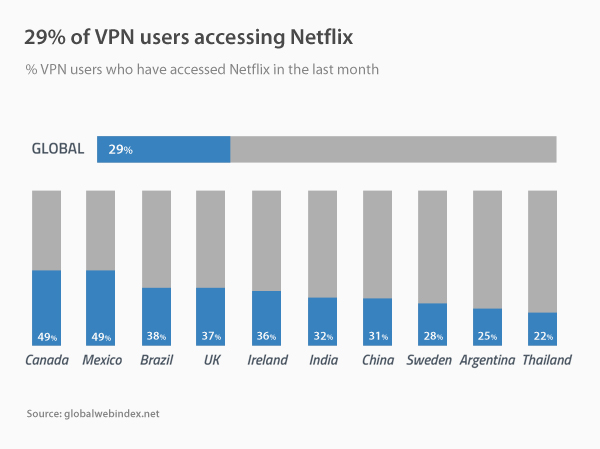

Acessar o Netflix

Outro razão principal para o uso de VPN é o acesso ao conteúdo de stream. Por exemplo, quase 30% de todos os usuários de VPN acessaram o Netflix em um determinado mês.

Resumo de Estatísticas de Uso de VPN

O mercado de privacidade na Internet continua crescendo, liderado pelas mesmas regiões globais dos últimos anos. Além disso, o acesso a stream de conteúdo continua sendo um grande motivador para os usuários VPN, apesar das reivindicações da Netflix de que eles representam uma pequena parte da sua base geral do usuário.

Crime cibernético

Os crimes cibernéticos continuam evoluindo. Como mostrado nos gráficos seguintes, a quantidade de violações permanece elevada e são vários os desafios tanto para os consumidores como para as empresas de se protegerem contra ameaças em evolução.

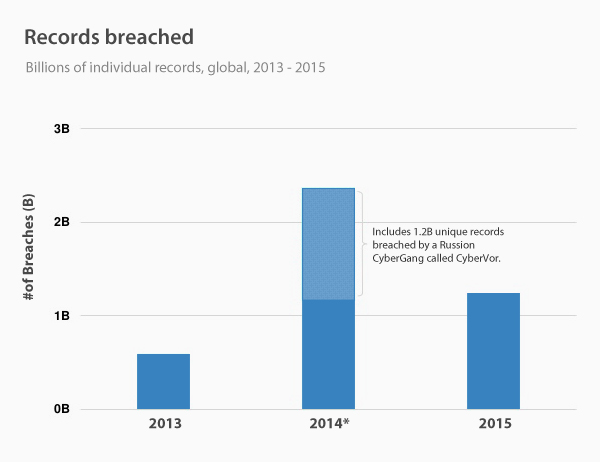

Violações de dados

Os números mais recentes mostram uma tendência contínua de aumento das violações de dados em todo o mundo.

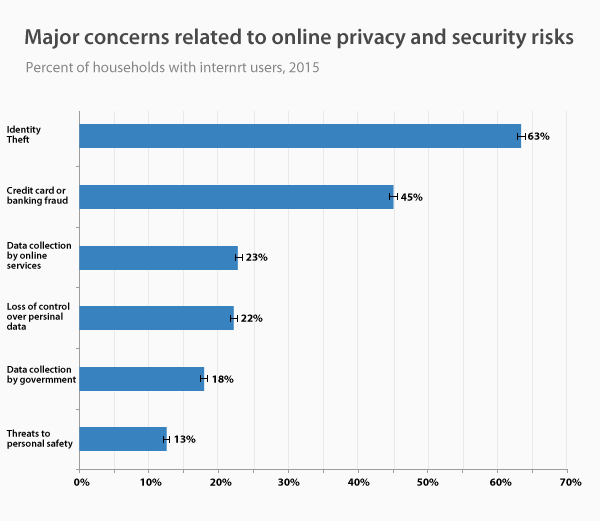

Ameaças de privacidade online

De acordo com o governo dos EUA, o roubo de identidade é a maior preocupação do crime cibernético nos EUA.

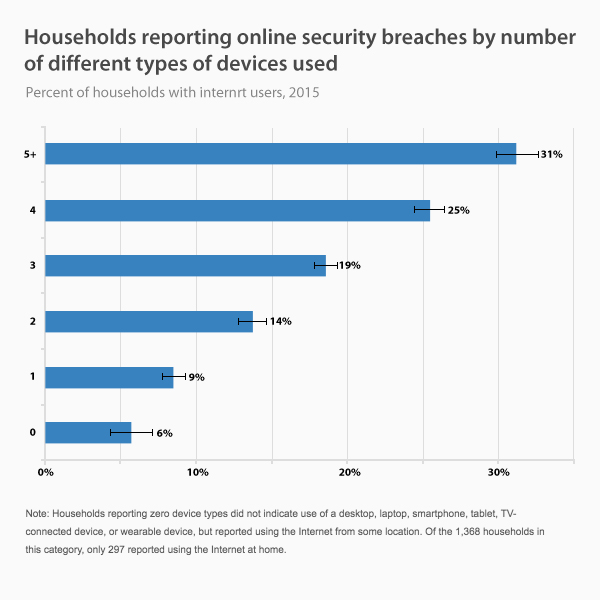

Crime cibernético e número de dispositivos domésticos

A ameaça de crimes cibernéticos contra consumidores individuais aumenta dramaticamente à medida que o número de dispositivos domésticos sobe.

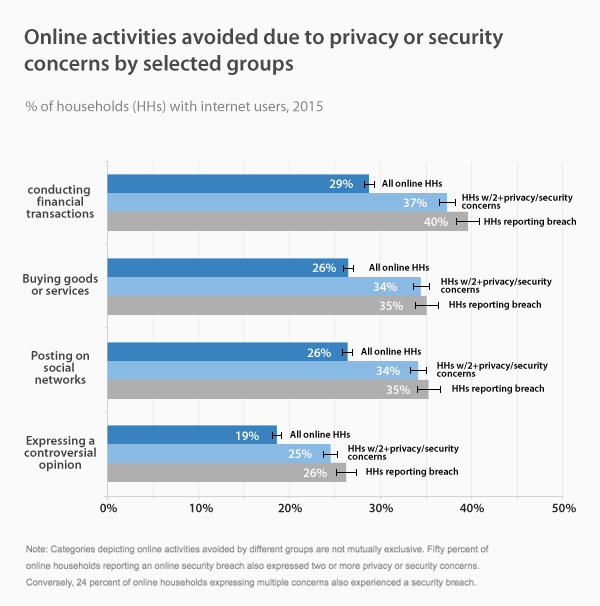

O medo de crime cibernético cria mudanças importantes no comportamento online

A ameaça de roubo de identidade e outros crimes cibernéticos fez com que quase 30% de todos os usuários da Internet nos EUA evitassem a realização de transações financeiras online em um momento ou outro em 2015.

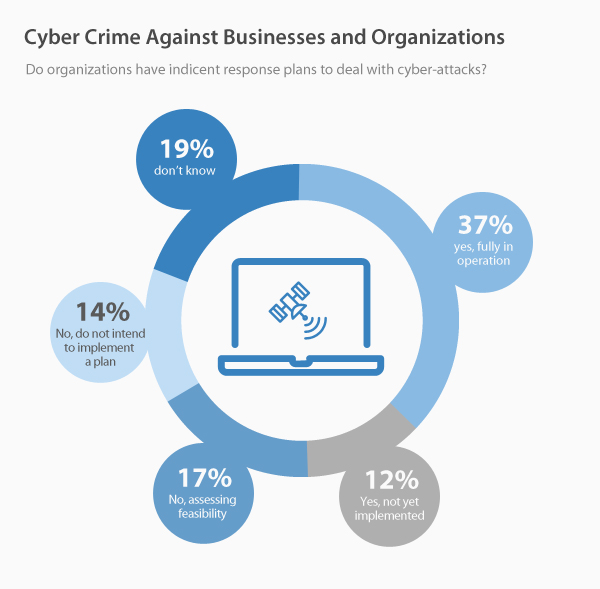

Crime cibernético contra empresas e organizações

Para empresas e organizações profissionais, a ameaça de crimes cibernéticos está longe de sua preparação para lidar com um ataque. Na verdade, 63% das empresas não têm um plano de resposta a incidência totalmente operacional.

Os desafios da proteção de privacidade online

Há uma infinidade de razões pelas quais a proteção da privacidade de dados muitas vezes falha.

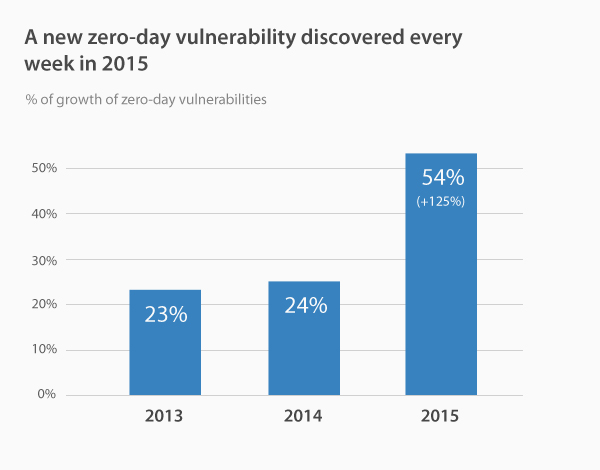

A vulnerabilidade do dia zero

A ameaça de vulnerabilidades do dia zero cresceu 125% desde 2013. Neste tipo de ataque, os hackers descobrem, lançam e exploram um ataque no mesmo dia, bem à frente de qualquer medida de segurança detectar um problema.

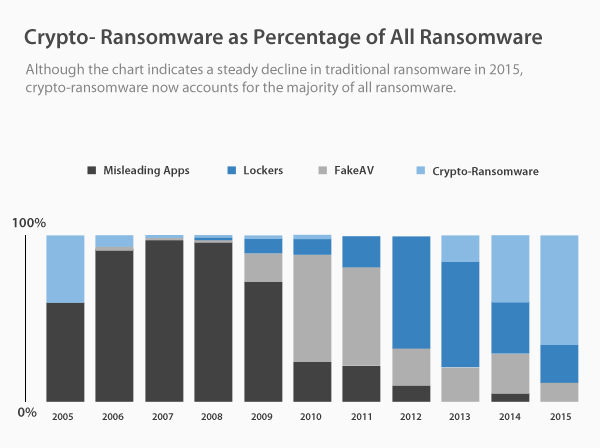

O Ransomware continua evoluindo

Nos últimos anos, temos visto uma grande mudança na forma como hackers lançam ataques ransomware. Em 2008, ele era feito quase exclusivamente por aplicativos enganosos. Em 2015, contudo, o método primário é o cripto-ransomware.

O Crypto-ransomware compromete o endpoint, através de:

- Spam

- Download Direto

- Malvertising

- Malware e botnets

Resumo das estatísticas do crime cibernético

Com ameaças como as vulnerabilidades de dia zero e ataques ransomware se tornando mais poderosos e sofisticados, o comportamento online dos consumidores continuará sendo afetado negativamente. Além disso, à medida que mais famílias adquirem mais dispositivos, o risco de ataques bem-sucedidos vai aumentar.

Sources:

https://www.globalwebindex.net/blog

https://www.globalwebindex.net/blog/1-in-5-are-weekly-vpn-users/29-of-vpn-users-accessing-netflix

https://www.globalwebindex.net/blog/1-in-5-are-weekly-vpn-users

https://www.globalwebindex.net/blog/topic/vpn

https://www.globalwebindex.net/blog/15-for-15-generation-v

https://pagefair.com/blog/2015/ad-blocking-report/

http://www.druva.com/blog/the-state-of-data-privacy-in-2015-infographic/

http://www.pwc.com/gx/en/services/advisory/consulting/forensics/economic-crime-survey/cybercrime.html

http://www.pewresearch.org/fact-tank/2016/02/19/americans-feel-the-tensions-between-privacy-and-security-concerns/

http://www.people-press.org/2016/02/22/more-support-for-justice-department-than-for-apple-in-dispute-over-unlocking-iphone/

https://www.ntia.doc.gov/blog/2016/lack-trust-internet-privacy-and-security-may-deter-economic-and-other-online-activities

https://www.symantec.com/security-center/threat-report

Por favor, comente sobre como melhorar este artigo. Seu feedback é importante!